Hace unos días, por medio de Twitter, comenté que cualquier periodista que se precie de serlo, debería tener un canal de comunicación seguro.

Obviamente, lo primero que me preguntaron es “¿y eso como se hace?”

Y ahí se me presentó el problema de que escribir para dar una respuesta. Y lo primero que tuve que hacer es pensar en donde está hoy parado un periodista, tecnológicamente hablando.

Y me imagino que la mayoría son personas que usan Windows como sistema operativo y Chrome como navegador, aunque no descarto que una gran proporción puede que use ese engendro del demonio llamado Internet Explorer. Eso en su PC, si es que la tienen, las tablets y celulares son un mundo aparte y para ver en otro momento.

Primera aclaración: Si la información que manejás es sobre la NSA, la CIA, el FBI y la SIDE, o sea, sos casi un Snowden, tirá a la basura cualquier computadora que tengas y comprate una nueva para usar con una distribución de linux y las herramientas específicas para asegurar comunicaciones, previo llamarme para que te pase un presupuesto por instalarte y configurarte todo (Te va a salir menos guita que el abogado que intente sacarte de la cárcel porque te engancharon).

Pero si no llegan a manejar semejante nivel de información, con lo que sigue puede que mejoremos bastante vuestra privacidad 😛

Por esto que acabo de relatar, este escrito está basado en Windows 7 (lo mas nuevo que tengo virtualizado y que solo uso para casos como este, educativos) y para personas que no tienen conocimientos previos de encriptación de mails o archivos. Si ya sabés como se hace, no vas a encontrar acá nada nuevo.

RECORDATORIO: Lo que se escribe a continuación no tiene ningún sentido si tu computadora es compartida, cualquiera puede meterle un interceptor de teclado, si está llena de virus y troyanos o si le das doble click a cualquier archivo que te llega por mail diciendo que es una presentación de hermosos gatitos y le das aceptar cuando te pregunta si querés ejecutar el archivo.

Lo mejor que podemos hacer para preservar nuestra privacidad es usar una computadora propia.

Si, ya se, muchos tienen una computadora en el trabajo y tienen que usar esa. Pero nunca podés confirmar que la privacidad sea real. El administrador de sistemas de la empresa puede no ser tan bueno como parece, puede que tu computadora no esté tan limpia como te parece, puede que a tu jefe no le interese que tu privacidad se garantice.

Si no pueden garantizar que a vuestra computadora no se la toque, lo que vamos a hacer es tan solo una posibilidad de mejorar la privacidad.

Vamos a usar, en principio, un cliente de mail.

El cliente de mail que uso yo en GNU/Linux se llama Thunderbird. Lo vas a bajar e instalar de https://www.mozilla.org/es-AR/thunderbird/ . Si desean descargarlo en otro idioma que no sea español de Argentina, lo mínimo es que confirmen que lo están bajando de https://www.mozilla.org.

Una vez instalado, se abrirá un asistente. Hacer click en siguiente. Elegir la instalación “Estándar”, darle click a siguiente y luego a Instalar.

Al terminar, dejamos marcada la opción “Iniciar Mozilla Thunderbird ahora” y hacemos click en finalizar.

Dejar que Thunderbird sea o no el sistema de mail predeterminado, queda a criterio de Uds. Luego de decidir esto, aparece otro asistente para configurar la cuenta de e-mail.

Iniciaremos presionando “saltar esto y usar mi cuenta de correo”. Ingresar, en la siguiente pantalla, nuestro nombre y apellido, nuestro e-mail, la contraseña de esa cuenta de mail y continuar. Si todo va bien, Thunderbird nos configurará todos los parámetros y nos dará a elegir si queremos usar el mail con almacenamiento remoto (IMAP) o con almacenamiento local (POP3). Nuevamente, la elección es de cada uno.

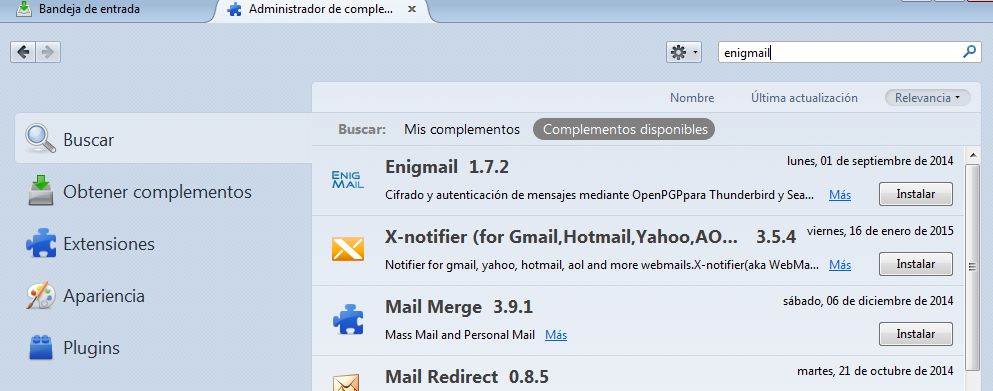

Con nuestra cuenta configurada, vamos a la configuración de TB y elegimos “complementos”. En el cuadro de búsqueda ponemos “enigmail” y veremos lo siguiente:

Le damos click al botón “instalar” de Enigmail y reiniciamos TB cuando termine.

Aquí se inicia el asistente de Enigmail, preguntando si queremos ser ayudados por el asistente. Confirmamos que queremos la ayuda y en la siguiente pantalla (en inglés) le damos click a “Install…” para que nos instale GnuPG, un programa imprescindible para la encriptación, haciendo click en siguiente todas las veces que aparezca.

Tras esta instalación, el asistente nos preguntará si queremos que todos los mensajes se encripten, si lo decidiremos nosotros o si encriptará los que crea conveniente. Lo preferible es decidir nosotros, a menos que queramos que no se nos escape ni un solo mensaje sin encriptar. En ese caso, elegimos todos.

Luego preguntará si deseamos firmar todos nuestros mensajes, le indicamos que no. A los cambios para mejorar el funcionamiento le decimos que si, A MENOS que queramos mandar mails con formato HTML, en cuyo caso hacemos click en detalles y deshabilitamos “no redactar mensajes html”

Tras seguir, nos preguntará si deseamos crear un nuevo par de claves o usar existentes. Marcamos la opción de crearlas (ya dije antes, esto es para recién iniciados a la encriptación) y click en siguiente. Aquí tenemos que poner una contraseña. Que no es la de la cuenta de mail sino (preferiblemente) otra, que nos va a servir para desencriptar.

Al respecto de las contraseñas, olviden los 12345678, o pipi4321. Si sos de Boca, por ejemplo, usá algo como goleada5mentarios! , o, si te gusta la música clásica algo como =Vam8pincarajo. Ya esto queda en vuestras manos. Pero recuerden bien esta contraseña, es muy importante.

Esperamos que se generen las claves. Al finalizar, pregunta si deseamos crear un certificado para invalidar nuestra clave privada. Denle click a generar certificado, aunque no lo vayamos a usar ahora. Lo guardan en alguna carpeta que después recuerden. Por ejemplo, en Mis Documentos.

Nos vuelve a pedir que reingresemos la contraseña y nos avisa que se creó el certificado.

Finalizamos y ya tenemos a Thunderbird casi listo para encriptar mensajes salientes y desencriptar entrantes.

¿Que hacemos con estas claves?

Bueno, primero, les explico algo. Al generarse las claves, se crearon dos claves distintas. La privada y la pública. Este es un ejemplo de una clave pública:

—–BEGIN PGP PUBLIC KEY BLOCK—–

Version: GnuPG v1

mQGiBERbL90RBACF3iB/zf/ZEhHLicAX4gGHrw1VUB13L+RQkXyVJZQkNGcBB8HA

o/yuNA+m8FxDwL8ehopiVRfmViQR5xh2wKeo4EnDPL9IbH3QO+7u20C8NjDlR136

D1JOCPQtdBVr8M+vSXLO3DxXTg0DEhOlfXSwOLXam2fMrysbeGl10KdRswCgpEf2

xC/CWUHk/XLoOZ4yIhGOhlcD/1OCVz+EoyAErGOp+a99NcSMmwBMsKH4dv4ZY6Uv

usSeN3u8wH12isHQSgViLcSEeqp0+I8JuoJvIujeEsF5+Iy1dzZCpiiPZ+cd3NMu

KPt90VaHaLT9On79vYSOoElWxLYXWKsfKcv6MsUdW7CKaKhUJcBlVvozqdVD9VlD

A0MWA/0V9pU8XZHKlDHYodsA9z90iV047VKTH/3TA0WbOcbubKNXKNcRSMj8Jnw5

ISgYFtSr799OWyvWuE4faX2KQTTI7ZPqwP13eV5QIRyg7eWDkNi9rdO7mFT9w1o9

mBNezHtNHsUINKaoD5npF/Ce06vn5jHA1MXb3sKua3URv1AZBLQmSmF2aWVyIFNh

bGluYXMgPGphdmllckBzYWxpbmFzLmNvbS5hcj6IYAQTEQIAIAUCRFsv3QIbAwYL

CQgHAwIEFQIIAwQWAgMBAh4BAheAAAoJED3EgLpw/bTapZkAoIAP8ccixsFuM8L1

jaLBTSl7Z1J/Xdoe6lPZDSUFXja5FhxKxLZy6ulNae1Zv80JItoWisxOWir7K1tI

o82B3vQbRaA390+jzUUBi/5Q0FxEA5zprcqnsuRgvUm7/c8/j6CY0x6ZqwSbQAQf

RisYIHZIx05+pM58NPOibCcZexSMiZsqdVsN96UXhXFm4OIOrpL4n14PCb7lDSTj

PnKMmD54QO6yh+AkdIT5fuzQbQWhWk180hhAxEujvgYtupPJNgkQRmbNbVfrvmGM

tYEiiwHB5sZN5aGoMPVBzOTpB5rSCnJDekENqfFKSAJCXAfhFn9mpbvZwN7c9NwB

iwR/RWG8hKSsSwADBgf9E2JNMnK81IGTVzySnMoQFM9V9ejt5obIxewZFHx+hGdB

ss/XqMugqQnWIt7pdsL7XJ7svtrHHwgO9ekyubR5Lc+h2XP5ouMdjAhl/WnpLwvH

vY37ptr51zXh4qGInaTt5EoQVpjLRLCZhrh/WynWuaWhRI5oPtdwRhoL+n2L1bnq

NIz5mhudKOxOw8DadBjQ7aST+zg9Y9YAM4zIh+VQUKSohHXCeAn1I1wbC82vl1QA

dSQpMZvxtrZCULLECo+tXQwPuxkTl7hTbaYKhs1+8zNvo2fPfLEghnmswOP2JN7B

Te7YaKNzC/Ay25KXnpCerYpeuV6qJC/b7+l/ppCf4IhJBBgRAgAJBQJEWy/zAhsM

AAoJED3EgLpw/bTa2UkAnR0j8aSJRN2JGGYfmU0G8FqMo1ZFAJ40O9hOtODd+XoO

GrSyZ+E+HSEBYA==

=Pd+n

—–END PGP PUBLIC KEY BLOCK—–

Como pueden ver, cuando me refiero a “claves” no me estoy refiriendo a contraseñas como las que usamos todos los días, sino a este bodoque de caracteres imposible de recordar.

Como sus nombres lo indican, la clave privada es para uso nuestro, único y exclusivo, nadie debe tener la posibilidad de verla, copiarla, usarla. Nadie.

La clave pública es la que se tiene que hacer pública, justamente, para que quienes nos quieren mandar mensajes encriptados puedan hacerlo.

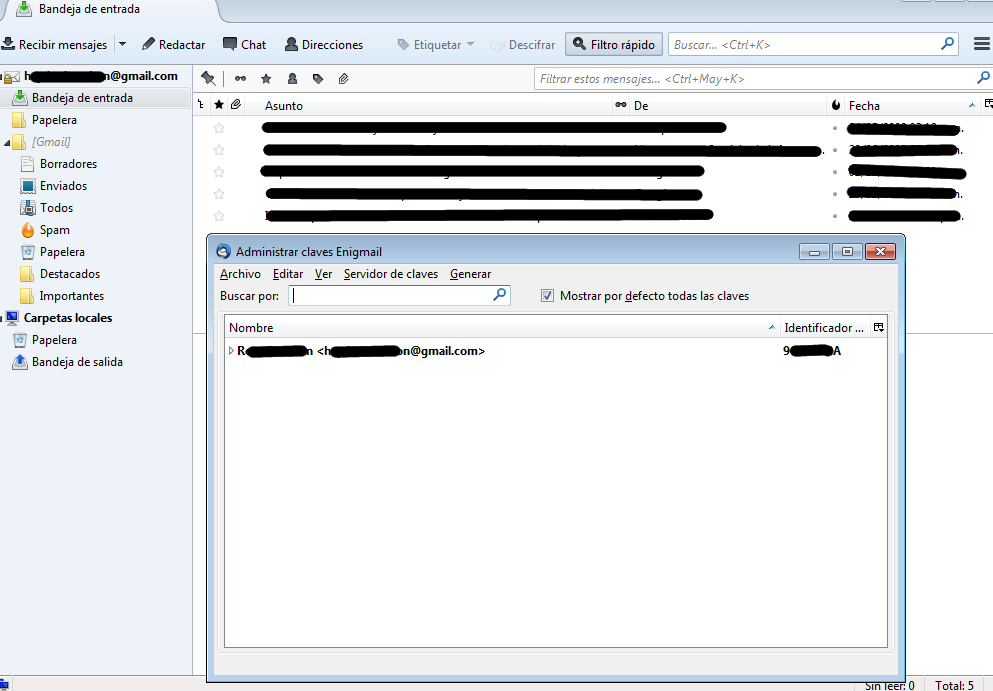

Asi que lo primero que haremos es publicar nuestra clave pública para que el resto del mundo pueda usarla. Vamos a las opciones de TB, Enigmail, Administración de claves.

Se abre una ventana que, por ahora, solo muestra nuestras identidad.

El siguiente paso, el de publicar nuestra clave en un servidor de claves, puede obviarse. Sobre todo, si desean tanta privacidad que solo aquellos que cuenten con vuestra clave pública entregada por Uds. les puedan escribir en forma encriptada.

Hacemos click derecho sobre nuestra identidad y luego en “subir claves públicas al servidor de claves” y damos click en aceptar.

Con esto, lo que hemos hecho es darle a otros la posibilidad de mandarnos un mail encriptado, si nos buscan en un servidor de claves.

Para eso, para entregar la clave pública a quien queramos, sin salir del administrador de claves, hacemos click derecho sobre nuestra identidad y elegimos “enviar claves públicas por correo”, tras lo cual nos abre una ventana de redacción de e-mail, con nuestra clave ya incorporada como adjunto.

Solo debemos ingresar el mail de la persona que queremos que la reciba y enviarlo. Si el destinatario ya tiene su sistema de encriptación instalado, podrá importar esa clave y escribirnos sin que nadie, excepto nosotros, pueda ver el contenido.

Ahora vamos a enviar nuestro primer mail encriptado.

Empezamos, lógicamente, redactando un mail nuevo. Tengan en cuenta que el que va a ir encriptado es el mensaje, no el asunto, asi que recuerden no poner como asunto algo como “te mando las fotos de lo que te conté del juez con el burro” o similar 😉 .

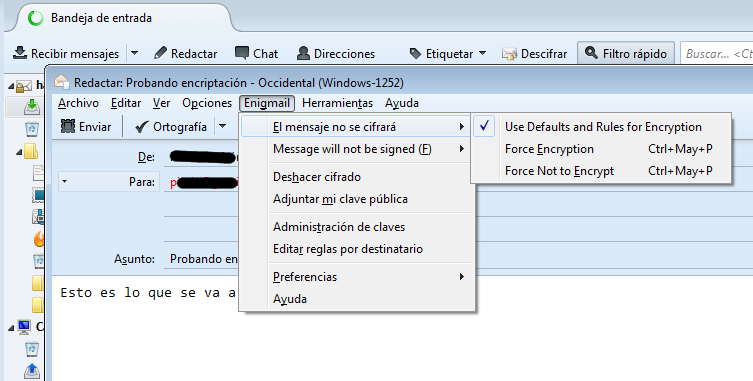

Si sabemos que nuestro destinatario ya tiene su clave pública subida a un servidor de claves, la tarea será sencilla. Cuando ya estemos listos para mandar el mail, vamos a las opciones Enigmail, nos posamos donde dice “el mensaje no se cifrará” y al desplegarse las opciones, damos click a “Force Encryption”.

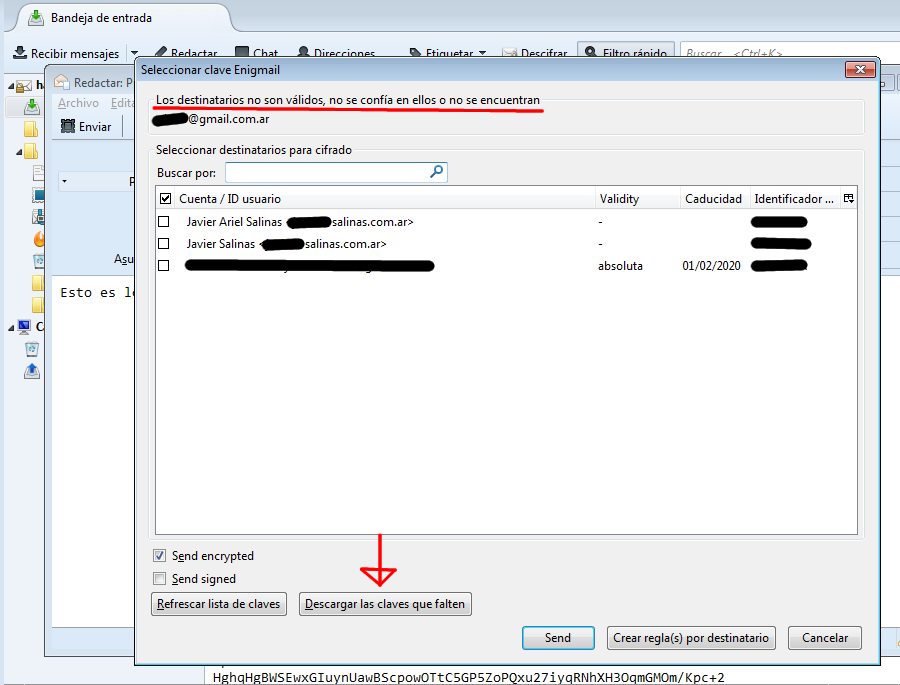

Cuando hagamos click en enviar, aparecerá otra ventana, esta vez, porque no tenemos la clave pública del destinatario, entonces, nos ofrecerá la posibilidad de encontrarla en un servidor de claves:

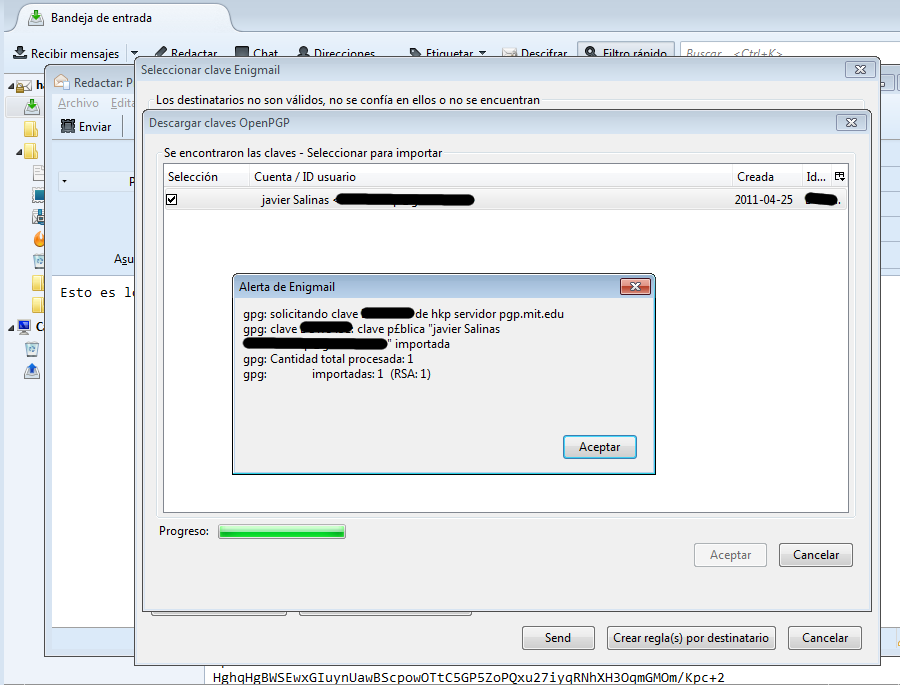

Tras darle click al botón apuntado con la flecha roja, nos preguntará a que servidor de claves nos queremos conectar, dejamos el que aparezca y le damos click en aceptar. Si la persona tiene clave pública subida al servidor de claves, aparecerá su nombre y su mail, lo seleccionaremos y le daremos click a aceptar. Veremos esto:

Luego de darle click a aceptar, la identidad de nuestro destinatario aparecerá junto a la nuestra en el administrador de claves. Lo elegimos de la lista y damos click en “Send”. Veremos durante unos momentos que el mensaje cambia completamente el texto y se ve una linea que dice, al menos, “—–BEGIN PGP MESSAGE—–”

Este es ya el mensaje que recibirá el destinatario, el cual solo podrá ser desencriptado por el, por medio del uso de su clave privada.

Pero … ¿Y si no encontramos al destinatario en el servidor de claves?

Pues habrá que pedirle que nos haga llegar su clave pública via e-mail. O, si necesitamos confirmar personalmente que la clave pública recibida es la de la persona en cuestión, nos la puede entregar en mano guardada en un pendrive.

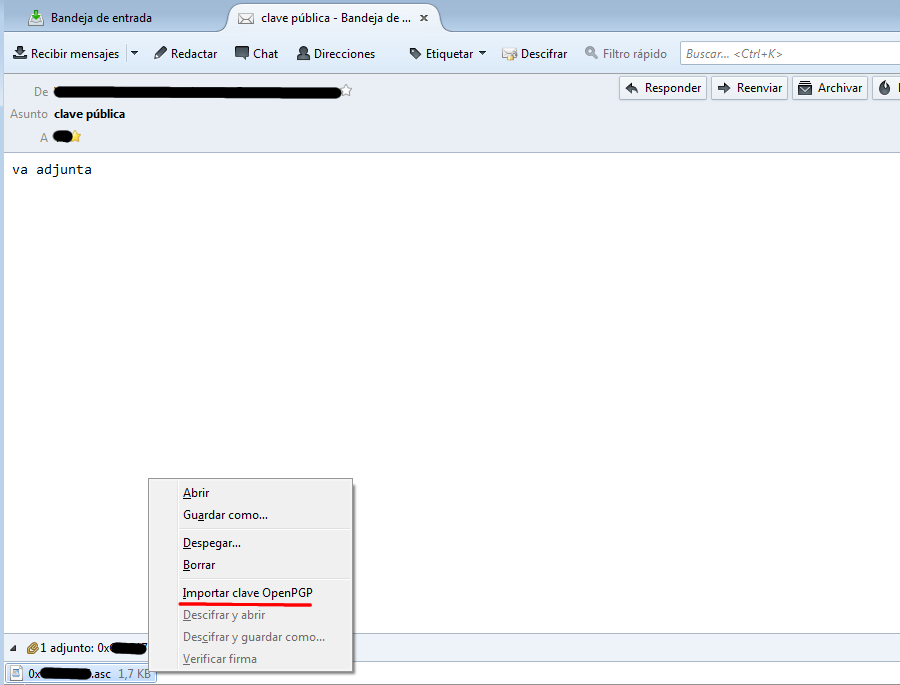

En el caso de recibirla por mail, lo que haremos será dar click derecho sobre el archivo que la contiene. Veremos esto:

¿Y si en vez de mandarla como archivo nos mandan la clave pública como un texto dentro de un mail?

No se preocupen, Enigmail ya se ocupó de eso y nos lo explica de esta manera:

¿Y que hacemos cuando nos llegue un mail encriptado?

Cuando reciban un mail encriptado, Enigmail se encargará de todo. Lo único que deberán hacer Uds. es recordar esa contraseña que les dije que no olvidaran, la que les permite usar vuestra clave privada para desencriptar el texto recibido.

Probablemente hay cosas que se me pueden haber escapado.

Si bien para cualquier informático este proceso es sencillo, la realidad es que son muchos pasos los que hay que seguir y es fácil perderse. Si no usan Windows y usan GNU/Linux, también se puede hacer lo mismo, cambian solo pocas cosas. Appleomanos abstenerse.

Tienen los comentarios como un lugar donde consultar todo lo que quieran y donde les contestaré todo lo que mi conocimiento permita.

Trataré de, en post siguientes, publicar algo sobre este mismo proceso pero para usar con Gmail desde la web y, con algo mas de tiempo que me permita hacer las pruebas necesarias, como poder usar el celular para enviar y recibir mails encriptados.

Comentarios recientes